微软3月已修复,Win10/Win11本地提权漏洞肆虐网络,如何保护个人信息安全?

更新时间:2024-06-15 10:51:21作者:relsound

6 月 15 日消息,美国网络安全和基础设施安全局(CISA)昨日发布公告。要求美国联邦教育、科学及文化委员会各机构 3 周内(截至 7 月 4 日)修补微软 Windows 10 / Windows 11 漏洞,以避免遭到黑客的网络攻击。

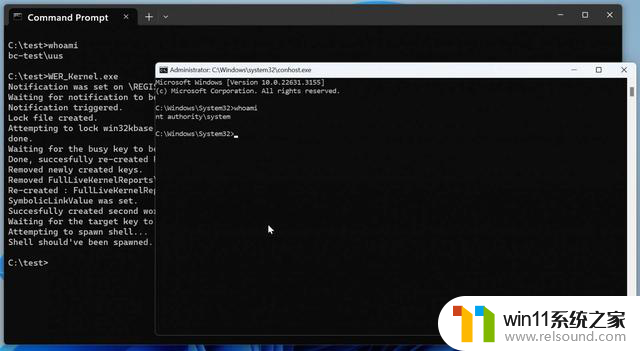

注:该安全漏洞跟踪编号为 CVE-2024-26169,存在于微软 Windows Error Reporting 错误中,是一个权限管理不当漏洞,在无需用户介入交互的情况下,可以让本地攻击者获得 SYSTEM 权限。

微软于 2024 年 3 月 12 日补丁星期二活动中已经修复该漏洞,不过由于仍然有黑客利用该漏洞发起攻击,微软官方并未公布其漏洞细节。

赛门铁克安全研究人员本周发布报告,表示有证据表明 Black Basta 勒索软件团伙(Cardinal 网络犯罪团伙,也被追踪为 UNC4394 和 Storm-1811)的操作者很可能是滥用该漏洞作为零日攻击的幕后黑手。

研究人员发现在这些攻击中,部署的 CVE-2024-26169 漏洞利用工具的一个变体的编译时间戳是 2 月 27 日,而第二个样本的编译时间戳更早,是 2023 年 12 月 18 日。

这表明,在微软发布安全更新修补本地权限提升漏洞之前的 14 到 85 天,勒索软件组织已经有了一个有效的漏洞利用程序。

根据 Corvus Insurance 和网络安全公司 Elliptic 的研究,截至 2023 年 11 月,Black Basta 从 90 多名受害者那里收取了至少 1 亿美元的赎金。